Dans un document (Telecharger 80 sec.com) (Telecharger RapidShare) particulièrement intéressant intitulés « Cyber Crimes: Follow the Money » « Cyber criminalité : à la poursuite de l argent » Pedro Bueno, de McAfee Avert Labs synthétisent tout ce qui a trait à la criminalité et aux escroqueries sur la toile de la motivation à la méthodologie utilisées.

Il explique dans cette présentation comment les mentalité et comportements des hacker a changer durant ces 4 dernières années du simple piratage pour le fun « a la mithnique » AU piratage sponsorisée par les cyber Criminel est bande organisée « Mafia »

Il révèle aussi les nouveau prix des services de piratage :

- Un déni de service distribué (DDoS) : entre 500 et 1500 $

- Un virus spécialement conçu pour cibler une entreprise de votre choix : 50 000 $

- Un virus modifié afin d’éviter toute détection de signature : 200 $

- 10 millions d’adresses email : 160 $

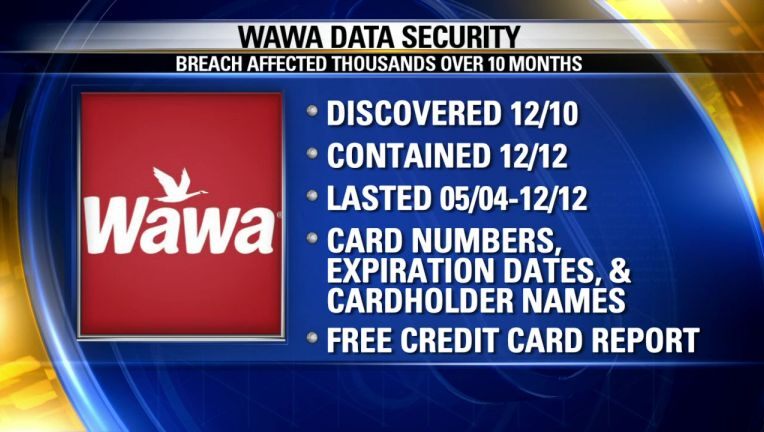

- Un numéro de carte de crédit : entre 2 et 6 $

- Un numéro de carte de crédit, plus son code : entre 20 et 60 $

- La location d’un portable contrôlant un réseau botnet (5 à 10 000 ordinateurs) : 100 $/jour

- Un kit phishing (tout pour mettre en place l’hameçonnage) : entre 700 et 1000 $

Définissant ainsi le nouveau concept du cyber terrorisme :

L’utilisation d’information technologique par des groupes ou individu pour organiser et exécuter des attaques contre des réseaux, des systèmes informatiques ou des infrastructures télécom, Le Cyber-terrorisme étant : l’utilisation des cyber Crime pour sponsoriser des activités terroriste réelles

Pedro retrace pour illustrer cette définition la relation trivial entre des cyber crime et des acte terroriste :

- 1999 – Un piratage industrielle est a l’origine de l obtention des Plans des structures de l’Airbus A300 . Ces plants ont essentiellement étaient utilisée pour le détournement de l’avion Indiana Airlines en Décembre 1999.

- 2001 – en février un hacker a été contacté pour obtenir les plan d avion identique a ceux utilisée dans les attaques du 11 septembre

- 2004 une recherche a révéler que tout les terroristes ont une sorte des cellulaire virtuelle sur internet

- Avril 2006 – 5 membre d’une même famille Jordanienne de nationalité Américaine accusés d être des contact d’AL Qu’Aïda on étai arrêter en Californie pour usurpation d’identités est fraude sur internet, de grande partie de l argent avaient étai transférer a des comptes a aman en Jordanie .

Des vols d’identités au phishing, en passant par l’utilisation d’un cheval de Troie, à la subtilisation de monnaie virtuelle (échangeable ensuite en monnaie réelle), ou encore à l’utilisation de botnets (machines zombies), le document revient sur les différentes techniques exploitées par des réseaux parfois bien organisés, voire par des mafias et des terroristes.

Pedro Conclu sa présentation en 4 point essentiel :

- L’industrie du cyber crime brase prés de 100 billion de dollar /ans

- L’industrie du cyber crime s’agrandi de prés de 40 % par ans

- Il n-ya pas lieux de traiter différemment les cybers crime et les crimes réelles

- Les 2 causent des billions de dollars de pertes

- Les deux sponsorisent des activités illégales

- Les deux peuvent être utilisés pour sponsoriser des activités de terreur mondiale